녹음에 AWS KMS 대칭 키 사용

- 녹음 > 암호화 키 > 수정 권한

- 녹음 > 암호화 키 > 보기 권한

AWS KMS를 Genesys Cloud의 기록 키 스토어로 사용하려면 AWS KMS에서 키를 생성하고 Genesys Cloud에서 키 구성을 설정해야 합니다. 이 설정을 사용하면 KEK 키 쌍의 개인 키가 KMS를 통해 조직에서 제공한 대칭 키로 암호화됩니다. 이렇게 하면 녹음에 대한 조직의 액세스 제어가 보장됩니다. Genesys Cloud에서는 복호화 기록을 위해 조직에서 제공한 키를 사용하여 개인 키를 복호화해야 합니다.

- 만들기 고객 관리 키 귀하의 AWS 계정에서. 이 키는 동일한 위치에 있어야 합니다. 핵심 지역 Genesys Cloud 홈 지역으로 지정합니다. 다중 지역 키의 경우 기본 지역 또는 복제된 지역이 Genesys Cloud 홈 지역과 일치하는지 확인하세요.

- Genesys Cloud가 KMS 키에 액세스할 수 있도록 Genesys Cloud에 대한 액세스 권한을 부여하도록 키 정책을 편집합니다. 계정 ID로 765628985471(핵심/위성 지역)을 사용하세요. 필요한 경우 FedRAMP 지역 [US-East-2] 계정 ID에 대해 Genesys 담당자에게 문의하십시오.

- Genesys Cloud 조직에서 시작된 요청만 허용하는 조건을 포함하도록 키 정책을 편집합니다.

다음은 키 정책의 예입니다.

{

“Sid”: “Allow use of the key”,

“Effect”: “Allow”,

“Principal”: {

“AWS”: [

“arn:aws:iam::765628985471:root”

]

},

“Action”: [

“kms:Encrypt”,

“kms:Decrypt”,

“kms:GenerateDataKey*”,

“kms:DescribeKey”

],

“Resource”: “*”,

“Condition”: {

“StringEquals”: {

“kms:EncryptionContext:genesys-cloud-organization-id”: [“orgId1”, “orgId2”, …]

}

}

}

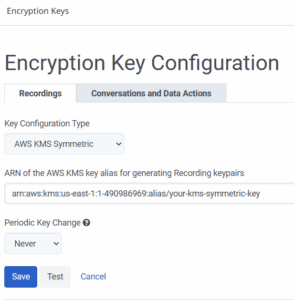

- 관리 > 품질 > 암호화 키를 클릭합니다.

- 녹음 탭을 선택하고 수정을 클릭합니다.

- 딸깍 하는 소리 메뉴 > 대화 인텔리전스 > 녹음 및 정책 > 암호화 키 .

- 딸깍 하는 소리 편집하다.

- 키 구성 유형 드롭다운 목록에서 AWS KMS 대칭을 선택합니다.

- KMS 키와 연결된 별칭 ARN을 입력하세요. 녹음 키 쌍을 생성하기 위한 AWS KMS 키 별칭의 ARN 텍스트 상자.

키 별칭 ARN은 AWS KMS 콘솔에서 찾을 수 있습니다. “arn:aws:kms:{region}:{accountId}:alias/{your-alias}”와 비슷하게 보여야 합니다. - 주기적 키 변경 목록에서 새 키 쌍을 생성할 빈도를 선택합니다. 키는 매일, 매주, 매월, 매년 또는 절대 회전하지 않을 수 있습니다.

- 구성을 저장하지 않고 확인하려면 테스트 버튼을 클릭합니다. 테스트는 지정된 KMS 키에서 데이터 키 쌍을 생성하고 테스트 데이터를 암호화하고 암호를 해독한 다음 테스트 데이터가 시작과 동일하게 나왔다고 주장합니다. 이렇게 하면 구성을 안전하게 사용할 수 있습니다.

- 저장을 클릭하여 구성을 저장합니다.

구성이 성공적으로 저장되면 새 키 쌍이 생성되어 최근 키 쌍 기록 목록에 표시됩니다.

KMS의 오류 응답은 암호화 키 구성 페이지에 표시되어 KMS 문제를 진단하는 데 도움이 됩니다.

Genesys Cloud는 KMS 가용성이 복원될 때까지 녹음을 해독할 수 없습니다.

Genesys Cloud에서 사용 중인 AWS KMS 키를 교체할 수 있습니다. 수동 또는 자동 KMS 순환 메커니즘을 사용하도록 선택할 수 있습니다.

- 수동 순환: 새 KMS 키를 만들고 동일한 키 정책을 부여한 다음 새 키를 가리키도록 KMS의 별칭을 업데이트합니다.

자세한 내용은 다음을 참조하세요. AWS KMS에서 고객 관리형 키를 수동으로 교체하려면 어떻게 해야 합니까? - 자동 순환: 투명하게 발생합니다. 자세한 내용은 다음을 참조하세요. AWS KMS 키 순환.

- 두 순환 모두에서 Genesys Cloud에서 사용할 수 있는 이전 키 자료를 최소한 녹음 보관 기간 동안 유지해야 합니다. 이는 여전히 해당 키로 생성된 기록 기록을 해독해야 하기 때문에 중요합니다.

- 새 Genesys Cloud KEK 키가 생성될 때까지 새 KMS 키는 사용되지 않습니다. 수동 순환 후 지금 키 변경을 클릭하거나 AWS KMS에 대한 자동 순환이 사용되는 경우 주기적 키 변경을 동일한 주기로 설정합니다.