클라우드 미디어 서비스 CIDR IP 주소 범위

Genesys Cloud의 클라우드 미디어 서비스 CIDR 블록은 전화 통신 엔드포인트와의 아웃바운드 연결을 위한 작은 범위의 IP 주소를 제공합니다. 모든 Genesys Cloud 미디어 서비스에 대해 Genesys 소유 IP 주소의 범위가 더 작다는 것은 조직의 방화벽에서 허용되는 연결 대상 수가 줄어든다는 것을 의미하며 모든 IP 주소가 Genesys 소유이므로 궁극적으로 보안이 향상됩니다.

Genesys Cloud CIDR은 다음 Genesys Cloud 서비스에 적용 가능합니다.

- WebRTC 스테이션

- Genesys Cloud Voice 또는 BYOC Cloud가 있는 Polycom 스테이션

- BYOC 클라우드

- 화면 레코딩

- 영상 채팅

- BYOC 구내 Edge Appliance(WebRTC 및 하이브리드 미디어 사용)

Genesys는 또한 모든 TURN 서비스를 현재의 고정 IP 주소에서 Genesys가 소유한 CIDR 주소로 이전하고 있습니다. 자세한 내용은 다음을 참조하세요. 릴레이/TURN 동작 기능 사용 .

Genesys Cloud CIDR의 구현은 상용 지역과 FedRAMP 지역에 따라 다릅니다.

상업 지역의 IP 주소 정보

핵심 및 위성 상용 지역은 다음 CIDR 주소 범위를 사용합니다.

- 52.129.96.0/20

- 169.150.104.0/21

- 167.234.48.0/20

- 136.245.64.0/18

Genesys Cloud가 제대로 작동하려면 기존 방화벽 허용 목록에 전체 CIDR 블록 IP 주소 세트를 추가해야 합니다.

- Genesys에서 기존 방화벽 허용 목록에 IP 주소의 CIDR 블록을 추가하도록 요청한다는 점을 이해하는 것이 중요합니다. 당신은 ~ 아니다 현재 주소에 대한 액세스를 제거해야 합니다.

| 아메리카 | EMEA | 아시아태평양 |

|---|---|---|

|

미국 서부(오레곤) 미국 동부(버지니아 북부) 캐나다(중부) 남아메리카(상파울루) 멕시코(중부) |

유럽(프랑크푸르트) 유럽(더블린) 유럽(런던) 유럽(취리히) 유럽(파리) 중동(UAE) 아프리카(케이프타운) |

아시아 태평양(시드니) 아시아 태평양(도쿄) 아시아 태평양(서울) 아시아 태평양(뭄바이) 아시아 태평양(오사카) 아시아 태평양(홍콩) 아시아 태평양(싱가포르) Asia Pacific (Jakarta) |

이 지역에서 Genesys Cloud의 클라우드 미디어 서비스 CIDR 블록을 완벽하게 지원합니다.

위성 지역

상업 지역에 대한 준비 테스트

다음 섹션에는 조직이 새로운 CIDR IP 주소 범위와 RTP 포트 확장에 대한 준비 상태를 확인하는 데 도움이 되는 테스트가 포함되어 있습니다. Genesys에서는 조직에서 사용하는 각 Genesys Cloud 기능에 대해 테스트를 실행할 것을 권장합니다.

조직에서 WebRTC 전화를 사용하는 경우 이 섹션의 테스트를 통해 CIDR IP 주소 범위와 RTP 포트 확장에 대한 WebRTC 클라이언트 준비 상태를 확인할 수 있습니다. 이러한 테스트는 Agent WebRTC 클라이언트가 작동하는 동일한 네트워크에서 실행해야 합니다.

WebRTC 진단 앱 - 네트워크 테스트는 DNS 확인과 STUN/TURN 서비스에 대한 일반적인 연결을 확인하는 매우 기본적인 테스트입니다.

- WebRTC 진단 앱을 실행하려면 Genesys Cloud에 로그인해야 합니다.

- CIDR을 테스트할 때는 네트워크 테스트만 실행하면 됩니다.

- 최근에 휴대폰을 사용한 경우 진단을 실행하기 전에 지속적인 연결을 끊어야 합니다. 자세한 내용은 다음을 참조하세요. Genesys Cloud WebRTC 전화에서 지속적인 연결 종료 .

- 해당 지역의 Genesys Cloud WebRTC 진단 앱에 액세스합니다.

| 지역 | 지역별 Genesys Cloud WebRTC 진단 앱 |

|---|---|

| 미국 동부(N. 버지니아 | https://apps.mypurecloud.com/webrtc-troubleshooter/ |

| 미국 동부(오하이오) | https://apps.use2.us-gov-pure.cloud/webrtc-troubleshooter/ |

| 미국 서부(오레곤) | https://apps.usw2.pure.cloud/webrtc-troubleshooter/ |

| 캐나다(중부) | https://apps.cac1.pure.cloud/webrtc-troubleshooter/ |

| 남아메리카(상파울루) | https://apps.sae1.pure.cloud/webrtc-troubleshooter/ |

| 유럽(프랑크푸르트) | https://apps.mypurecloud.de/webrtc-troubleshooter/ |

| 유럽(아일랜드) | https://apps.mypurecloud.ie/webrtc-troubleshooter/ |

| 유럽(런던) | https://apps.euw2.pure.cloud/webrtc-troubleshooter/ |

| 유럽 (취리히) | https://apps.euc2.pure.cloud/webrtc-troubleshooter/ |

| 중동(UAE) |

https://apps.mec1.pure.cloud/webrtc-troubleshooter/ |

| 아시아 태평양(서울) | https://apps.apne2.pure.cloud/webrtc-troubleshooter/ |

| 아시아 태평양(시드니) | https://apps.mypurecloud.com.au/webrtc-troubleshooter/ |

| 아시아 태평양(도쿄) | https://apps.mypurecloud.jp/webrtc-troubleshooter/ |

| 아시아 태평양(뭄바이) | https://apps.aps1.pure.cloud/webrtc-troubleshooter/ |

| 아시아 태평양(오사카) | https://apps.apne3.pure.cloud/webrtc-troubleshooter/ |

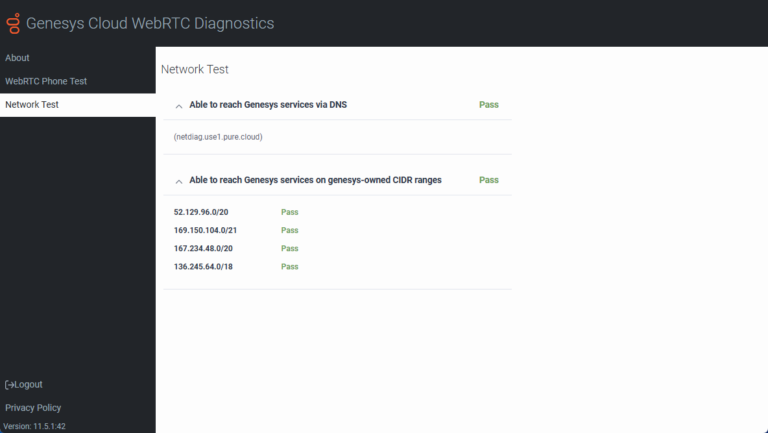

- 네트워크 테스트를 선택하세요.

네트워크 테스트

네트워크 테스트는 네트워크가 Genesys 미디어 서버에 액세스할 수 있는지 확인합니다. 보다 구체적으로 이러한 테스트는 DNS 확인이 작동하고 공개 AWS 풀과 새 풀에 연결할 수 있음을 확인합니다. Genesys Cloud 클라우드 미디어 서비스 CIDR IP 범위 .

테스트를 실행하는 동안 오류가 발생하면 권장 설정과 비교하여 방화벽 설정을 확인하십시오. 방화벽의 포트 및 서비스에 관하여 기사. 여전히 문제가 있는 경우 문의하세요. 제품 지원 .

고급 명령줄 테스트는 네트워크 전문가를 대상으로 설계되었습니다. 이러한 테스트는 DNS 확인, STUN/TURN 및 RTP 포트 범위를 확인합니다. (tcp/3478, udp/3478, 그리고 udp/16384-65535 대상 전송 프로토콜/포트)

주소 범위 전체가 포함되는지 확인하려면 이 표에 표시된 각 대상 FQDN에 대해 이러한 테스트를 실행해야 합니다(홈 지역에 관계없음).

| 아메리카 | EMEA | 아시아태평양 |

|---|---|---|

|

|

|

다음 표에서는 테스트에 사용할 수 있는 클라우드 플랫폼 네트워크 연결 진단 엔드포인트 세트를 제공합니다. 수동 테스트를 수행하려면 netcat, nmap과 같은 일반적으로 사용 가능한 네트워크 연결 도구를 사용할 수 있습니다.

| 대상 프로토콜/포트 | 샘플 테스트 명령 | 성공적인 응답 | 응답 찾기 |

|---|---|---|---|

| TCP/3478 |

|

특정 응답이 표시되지 않지만 성공적인 연결 핸드셰이크가 표시됩니다. | 연결 시간이 만료되었습니다. |

| UDP/3478 | nmap -sU -p 3478 --script stun-info netdiag.use1.pure.cloud(이 명령을 실행하려면 nmap 버전 7.9 이상을 사용해야 합니다.) |

응답에는 외부 IP 주소를 나열하는 stun-info 섹션이 포함됩니다. 이 응답에는 다음이 포함됩니다. nmap 완료: #.##초에 1개의 IP 주소(1개의 호스트) 스캔 |

"호스트가 다운되었습니다"라는 응답을 받습니다. |

| 대상 프로토콜/포트 | 샘플 테스트 명령 | 성공적인 응답 | 응답 찾기 |

|---|---|---|---|

| udp/16384-65535 |

이 명령을 반복하고, 16384를 새로운 범위의 하단부터 상단까지 다양한 포트로 바꿉니다. 예시:

|

응답에는 다음이 포함됩니다. 굿바이굿바이굿바이굿바이 (이 명령은 5개의 패킷을 전송하며 그 결과 5개의 "Goodbye" 응답이 발생합니다. 즉, 각 패킷당 하나씩입니다.) |

"안녕" 응답을 받지 못합니다. |

다음 표를 WebRTC 클라이언트의 Genesys CIDR 트래픽 프로필에 대한 참조로 사용하세요.

|

서비스 |

소스 |

목적지 주소 |

목적지 전송 프로토콜/포트 |

설명 |

|---|---|---|---|---|

| 충격 | WebRTC 클라이언트 |

52.129.96.0/20 169.150.104.0/21 167.234.48.0/20 136.245.64.0/18 |

TCP/3478 UDP/3478 |

WebRTC 클라이언트의 공용 IP 주소를 식별합니다. |

| 미디어 | WebRTC 클라이언트 |

52.129.96.0/20 169.150.104.0/21 167.234.48.0/20 136.245.64.0/18 |

udp/16384-65535 | Genesys Cloud TURN 또는 미디어 서비스로 전송된 미디어. |

조직에서 하드웨어 전화를 사용하는 경우 이러한 테스트를 통해 CIDR IP 주소 범위와 RTP 포트 확장에 대한 하드웨어 전화 준비 상태를 확인할 수 있습니다. 이러한 테스트는 하드웨어 휴대폰이 작동하는 것과 동일한 네트워크에서 실행해야 합니다.

고급 명령줄 테스트는 네트워크 전문가를 대상으로 설계되었습니다. 이러한 테스트는 DNS 확인, 신호 및 RTP 포트 범위를 확인합니다. (tcp/8061, tcp/5061, udp/16384-65535 대상 전송 프로토콜/포트)

주소 범위 전체가 포함되는지 확인하려면 이 표에 표시된 각 대상 FQDN에 대해 이러한 테스트를 실행해야 합니다(홈 지역에 관계없음).

| 아메리카 | EMEA | 아시아태평양 |

|---|---|---|

|

|

|

다음 표에서는 테스트에 사용할 수 있는 클라우드 플랫폼 네트워크 연결 진단 엔드포인트 세트를 제공합니다. 수동 테스트를 수행하려면 netcat, nmap과 같은 일반적으로 사용 가능한 네트워크 연결 도구를 사용할 수 있습니다.

| 대상 프로토콜/포트 | 샘플 테스트 명령 | 성공적인 응답 | 응답 찾기 |

|---|---|---|---|

|

TCP/8061

|

|

응답에는 다음이 포함됩니다. 안녕 |

"안녕" 응답을 받지 못합니다. |

| 대상 프로토콜/포트 | 샘플 테스트 명령 | 성공적인 응답 | 응답 찾기 |

|---|---|---|---|

|

TCP/5061 |

|

응답에는 다음이 포함됩니다. 안녕 |

"안녕" 응답을 받지 못합니다. |

| 대상 프로토콜/포트 | 샘플 테스트 명령 | 성공적인 응답 | 응답 찾기 |

|---|---|---|---|

| udp/16384-65535 |

이 명령을 반복하고, 16384를 새로운 범위의 하단부터 상단까지 다양한 포트로 바꿉니다. 예시:

|

응답에는 다음이 포함됩니다. 굿바이굿바이굿바이굿바이 (이 명령은 5개의 패킷을 전송하며 그 결과 5개의 "Goodbye" 응답이 발생합니다. 즉, 각 패킷당 하나씩입니다.) |

"안녕" 응답을 받지 못합니다. |

다음 표를 하드웨어 전화기의 Genesys CIDR 트래픽 프로필에 대한 참조로 사용하세요.

|

서비스 |

소스 |

목적지 주소 |

목적지 전송 프로토콜/포트 |

설명 |

|---|---|---|---|---|

| 신호 | 하드웨어 변경 |

52.129.96.0/20 169.150.104.0/21 167.234.48.0/20 136.245.64.0/18 |

TCP/8061 TCP/5061 |

하드웨어 전화와 클라우드 플랫폼 SIP 서비스 간의 SIP 신호. |

| 미디어 | 하드웨어 변경 |

52.129.96.0/20 169.150.104.0/21 167.234.48.0/20 136.245.64.0/18 |

udp/16384-65535 | Genesys Cloud 미디어 서비스로 전송된 미디어. |

전화 연결에 BYOC Cloud를 사용하는 경우 이러한 테스트를 통해 BYOC Cloud가 CIDR IP 주소 범위 및 RTP 포트 확장에 대한 준비가 되었는지 확인할 수 있습니다. BYOC 클라우드 트렁크의 원격 끝이 종료되는 동일한 네트워크에서 이러한 테스트를 실행해야 합니다. (예를 들어 SBC나 PBX의 네트워크)

고급 명령줄 테스트는 네트워크 전문가를 대상으로 설계되었습니다. 이 테스트는 RTP 포트 범위를 확인합니다. (udp/16384-65535 대상 전송 프로토콜/포트) BYOC Cloud SIP 프록시는 Genesys CIDR 주소 범위에서 실행되지 않으므로 SIP는 이 테스트 세트에 포함되지 않습니다.

주소 범위 전체가 포함되는지 확인하려면 이 표에 표시된 각 대상 FQDN에 대해 이러한 테스트를 실행해야 합니다(홈 지역에 관계없음).

| 아메리카 | EMEA | 아시아태평양 |

|---|---|---|

|

|

|

다음 표에서는 테스트에 사용할 수 있는 클라우드 플랫폼 네트워크 연결 진단 엔드포인트 세트를 제공합니다. 수동 테스트를 수행하려면 netcat, nmap과 같은 일반적으로 사용 가능한 네트워크 연결 도구를 사용할 수 있습니다.

| 대상 프로토콜/포트 | 샘플 테스트 명령 | 성공적인 응답 | 응답 찾기 |

|---|---|---|---|

| udp/16384-65535 |

이 명령을 반복하고, 16384를 새로운 범위의 하단부터 상단까지 다양한 포트로 바꿉니다. 예시:

|

응답에는 다음이 포함됩니다. 굿바이굿바이굿바이굿바이 (이 명령은 5개의 패킷을 전송하며 그 결과 5개의 "Goodbye" 응답이 발생합니다. 즉, 각 패킷당 하나씩입니다.) |

"안녕" 응답을 받지 못합니다. |

다음 표를 BYOC 클라우드의 Genesys CIDR 트래픽 프로필에 대한 참조로 사용하세요.

|

서비스 |

소스 |

목적지 주소 |

목적지 전송 프로토콜/포트 |

설명 |

|---|---|---|---|---|

| 미디어 | 고객의 이동통신사 또는 PBX 장치 |

52.129.96.0/20 169.150.104.0/21 167.234.48.0/20 136.245.64.0/18 |

udp/16384-65535 | Genesys Cloud 미디어 서비스로 전송된 미디어. |

조직에서 ACD 화면 녹화 및 화상 채팅을 사용하는 경우 이러한 테스트를 통해 CIDR IP 주소 범위 및 RTP 포트 확장에 대한 해당 기능의 준비 상태를 확인할 수 있습니다. ACD 화면 녹화 및 화상 채팅 클라이언트가 사용되는 동일한 네트워크에서 이러한 테스트를 실행해야 합니다.

WebRTC 진단 앱 - 네트워크 테스트는 DNS 확인과 STUN/TURN 서비스에 대한 일반적인 연결을 확인하는 매우 기본적인 테스트입니다.

Genesys Cloud WebRTC 진단 앱은 WebRTC 구성이 올바르게 구성되었는지 확인하고 일반적인 문제를 식별하는 진단 세트를 제공합니다.

- WebRTC 진단 앱을 실행하려면 Genesys Cloud에 로그인해야 합니다.

- CIDR을 테스트할 때는 네트워크 테스트만 실행하면 됩니다.

- 최근에 휴대폰을 사용한 경우 진단을 실행하기 전에 지속적인 연결을 끊어야 합니다. 자세한 내용은 다음을 참조하세요. Genesys Cloud WebRTC 전화에서 지속적인 연결 종료 .

- 해당 지역의 Genesys Cloud WebRTC 진단 앱에 액세스합니다.

| 지역 | 지역별 Genesys Cloud WebRTC 진단 앱 |

|---|---|

| 미국 동부(N. 버지니아 | https://apps.mypurecloud.com/webrtc-troubleshooter/ |

| 미국 동부(오하이오) | https://apps.use2.us-gov-pure.cloud/webrtc-troubleshooter/ |

| 미국 서부(오레곤) | https://apps.usw2.pure.cloud/webrtc-troubleshooter/ |

| 캐나다(중부) | https://apps.cac1.pure.cloud/webrtc-troubleshooter/ |

| 남아메리카(상파울루) | https://apps.sae1.pure.cloud/webrtc-troubleshooter/ |

| 유럽(프랑크푸르트) | https://apps.mypurecloud.de/webrtc-troubleshooter/ |

| 유럽(아일랜드) | https://apps.mypurecloud.ie/webrtc-troubleshooter/ |

| 유럽(런던) | https://apps.euw2.pure.cloud/webrtc-troubleshooter/ |

| 유럽 (취리히) | https://apps.euc2.pure.cloud/webrtc-troubleshooter/ |

| 중동(UAE) |

https://apps.mec1.pure.cloud/webrtc-troubleshooter/ |

| 아시아 태평양(서울) | https://apps.apne2.pure.cloud/webrtc-troubleshooter/ |

| 아시아 태평양(시드니) | https://apps.mypurecloud.com.au/webrtc-troubleshooter/ |

| 아시아 태평양(도쿄) | https://apps.mypurecloud.jp/webrtc-troubleshooter/ |

| 아시아 태평양(뭄바이) | https://apps.aps1.pure.cloud/webrtc-troubleshooter/ |

| 아시아 태평양(오사카) | https://apps.apne3.pure.cloud/webrtc-troubleshooter/ |

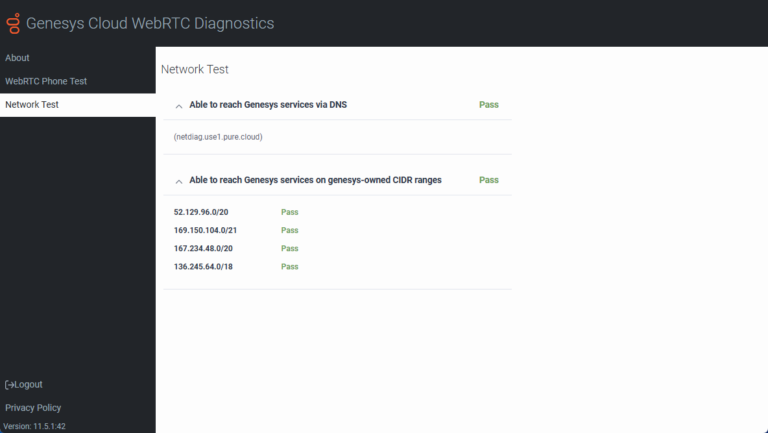

- 네트워크 테스트를 선택하세요.

네트워크 테스트

네트워크 테스트는 네트워크가 Genesys 미디어 서버에 액세스할 수 있는지 확인합니다. 보다 구체적으로 이러한 테스트는 DNS 확인이 작동하고 공개 AWS 풀과 새 풀에 연결할 수 있음을 확인합니다. Genesys Cloud 클라우드 미디어 서비스 CIDR IP 범위 .

테스트를 실행하는 동안 오류가 발생하면 권장 설정과 비교하여 방화벽 설정을 확인하십시오. 방화벽의 포트 및 서비스에 관하여 기사. 여전히 문제가 있는 경우 문의하세요. 제품 지원 .

고급 명령줄 테스트는 네트워크 전문가를 대상으로 설계되었습니다. 이러한 테스트는 DNS 확인, STUN/TURN 및 RTP 포트 범위를 확인합니다. (tcp/3478, udp/3478, 그리고 udp/16384-65535 대상 전송 프로토콜/포트)

주소 범위 전체가 포함되는지 확인하려면 이 표에 표시된 각 대상 FQDN에 대해 이러한 테스트를 실행해야 합니다(홈 지역에 관계없음).

| 아메리카 | EMEA | 아시아태평양 |

|---|---|---|

|

|

|

다음 표에서는 테스트에 사용할 수 있는 클라우드 플랫폼 네트워크 연결 진단 엔드포인트 세트를 제공합니다. 수동 테스트를 수행하려면 netcat, nmap과 같은 일반적으로 사용 가능한 네트워크 연결 도구를 사용할 수 있습니다.

| 대상 프로토콜/포트 | 샘플 테스트 명령 | 성공적인 응답 | 응답 찾기 |

|---|---|---|---|

| TCP/3478 |

|

특정 응답이 표시되지 않지만 성공적인 연결 핸드셰이크가 표시됩니다. | 연결 시간이 만료되었습니다. |

| UDP/3478 | nmap -sU -p 3478 --script stun-info netdiag.use1.pure.cloud(이 명령을 실행하려면 nmap 버전 7.9 이상을 사용해야 합니다.) |

응답에는 외부 IP 주소를 나열하는 stun-info 섹션이 포함됩니다. 이 응답에는 다음이 포함됩니다. nmap 완료: #.##초에 1개의 IP 주소(1개의 호스트) 스캔 |

"호스트가 다운되었습니다"라는 응답을 받습니다. |

| 대상 프로토콜/포트 | 샘플 테스트 명령 | 성공적인 응답 | 응답 찾기 |

|---|---|---|---|

| udp/16384-65535 |

이 명령을 반복하고, 16384를 새로운 범위의 하단부터 상단까지 다양한 포트로 바꿉니다. 예시:

|

응답에는 다음이 포함됩니다. 굿바이굿바이굿바이굿바이 (이 명령은 5개의 패킷을 전송하며 그 결과 5개의 "Goodbye" 응답이 발생합니다. 즉, 각 패킷당 하나씩입니다.) |

"안녕" 응답을 받지 못합니다. |

다음 표를 참조하여 ACD 화면 녹화 및 화상 채팅에 대한 Genesys CIDR 트래픽 프로필을 확인하세요.

|

서비스 |

소스 |

목적지 주소 |

목적지 전송 프로토콜/포트 |

설명 |

|---|---|---|---|---|

| 충격 | Genesys Cloud 통화 |

52.129.96.0/20 169.150.104.0/21 167.234.48.0/20 136.245.64.0/18 |

TCP/3478 UDP/3478 |

화면 녹화 및 화상 채팅 클라이언트의 공용 IP 주소를 식별합니다. |

| 미디어 | Genesys Cloud 통화 |

52.129.96.0/20 169.150.104.0/21 167.234.48.0/20 136.245.64.0/18 |

udp/16384-65535 | Genesys Cloud TURN 또는 미디어 서비스로 전송된 미디어. |

전화 연결에 BYOC Premises를 사용하는 경우 이러한 테스트를 통해 BYOC Premises Edge 어플라이언스가 CIDR IP 주소 범위 및 RTP 포트 확장에 준비되었는지 확인할 수 있습니다. Edge 어플라이언스가 연결된 동일한 네트워크에서 이러한 테스트를 실행해야 합니다.

고급 명령줄 테스트는 네트워크 전문가를 대상으로 설계되었습니다. 이러한 테스트는 BYOC Premises Edge에 대한 WebRTC 및 하이브리드 미디어 사이트 링크 기능을 검증합니다. (tcp/5061, tcp/3478, udp/3478 및 udp/16384-65535 대상 전송 프로토콜/포트)

주소 범위 전체가 포함되는지 확인하려면 이 표에 표시된 각 대상 FQDN에 대해 이러한 테스트를 실행해야 합니다(홈 지역에 관계없음).

| 아메리카 | EMEA | 아시아태평양 |

|---|---|---|

|

|

|

다음 표에서는 테스트에 사용할 수 있는 클라우드 플랫폼 네트워크 연결 진단 엔드포인트 세트를 제공합니다. 수동 테스트를 수행하려면 netcat, nmap과 같은 일반적으로 사용 가능한 네트워크 연결 도구를 사용할 수 있습니다.

| 대상 프로토콜/포트 | 샘플 테스트 명령 | 성공적인 응답 | 응답 찾기 |

|---|---|---|---|

|

TCP/5061 |

|

응답에는 다음이 포함됩니다. 안녕 |

"안녕" 응답을 받지 못합니다. |

| 대상 프로토콜/포트 | 샘플 테스트 명령 | 성공적인 응답 | 응답 찾기 |

|---|---|---|---|

| TCP/3478 |

|

특정 응답이 표시되지 않지만 성공적인 연결 핸드셰이크가 표시됩니다. | 연결 시간이 만료되었습니다. |

| UDP/3478 | nmap -sU -p 3478 --script stun-info netdiag.use1.pure.cloud(이 명령을 실행하려면 nmap 버전 7.9 이상을 사용해야 합니다.) |

응답에는 외부 IP 주소를 나열하는 stun-info 섹션이 포함됩니다. 이 응답에는 다음이 포함됩니다. nmap 완료: #.##초에 1개의 IP 주소(1개의 호스트) 스캔 |

"호스트가 다운되었습니다"라는 응답을 받습니다. |

| 대상 프로토콜/포트 | 샘플 테스트 명령 | 성공적인 응답 | 응답 찾기 |

|---|---|---|---|

| udp/16384-65535 |

이 명령을 반복하고, 16384를 새로운 범위의 하단부터 상단까지 다양한 포트로 바꿉니다. 예시:

|

응답에는 다음이 포함됩니다. 굿바이굿바이굿바이굿바이 (이 명령은 5개의 패킷을 전송하며 그 결과 5개의 "Goodbye" 응답이 발생합니다. 즉, 각 패킷당 하나씩입니다.) |

"안녕" 응답을 받지 못합니다. |

다음 표를 BYOC Premises Edge 어플라이언스의 Genesys CIDR 트래픽 프로필에 대한 참조로 사용하세요.

|

서비스 |

소스 |

목적지 주소 |

목적지 전송 프로토콜/포트 |

설명 |

|---|---|---|---|---|

| WebRTC 시그널링 | BYOC는 에지 어플라이언스를 전제로 합니다. |

52.129.96.0/20 169.150.104.0/21 167.234.48.0/20 136.245.64.0/18 |

TCP/5061 | Edge 장치와 클라우드 XMPP 게이트웨이 간의 제어 평면 신호. |

| WebRTC 턴 | BYOC는 에지 어플라이언스를 전제로 합니다. |

52.129.96.0/20 169.150.104.0/21 167.234.48.0/20 136.245.64.0/18 |

udp/16384-65535 | Genesys Cloud TURN 서비스로 전송된 미디어. |

| WebRTC 기절 | BYOC는 에지 어플라이언스를 전제로 합니다. |

52.129.96.0/20 169.150.104.0/21 167.234.48.0/20 136.245.64.0/18 |

TCP/3478 UDP/3478 |

Edge 장치의 공용 IP 주소를 식별하는 데 사용됩니다. |

일반 AWS Direct Connect 정보

AWS는 공개적으로 그리고 Direct Connect 내에서 Genesys CIDR 블록을 광고합니다.

- Direct Connect 고객은 ~ 아니다 경로 필터링을 수행하면 추가로 변경할 사항이 없습니다. 그러나 Genesys에서는 Genesys CIDR 블록이 표시되는지 확인하기 위해 경로 테이블을 조회할 것을 권장합니다. 예를 들어 Genesys CIDR 블록에 /20 마스크가 있는 경우 AWS는 블록을 /21, /22, /23, /24 등으로 분할할 수 있습니다.

- 직접 연결 고객 누구입니까? 경로 필터링을 수행하려면 Genesys CIDR 블록이 허용되어야 합니다. 예를 들어 Genesys CIDR 블록에 /20 마스크가 있는 경우 AWS는 블록을 /21, /22, /23, /24 등으로 분할할 수 있습니다.

- 지역별 Genesys Cloud CIDR을 필터링해야 하는 Direct Connect 고객은 접두사 목록과 커뮤니티 태그를 사용해야 합니다. /20 마스크의 접두사 목록은 /20과 /32보다 작은 모든 접두사를 허용해야 하며 /21 마스크의 접두사 목록은 /21과 /32보다 작은 모든 것을 허용해야 합니다. 리전별 접두사에 대해 AWS에서 설정한 커뮤니티 태그는 7224:8100입니다. 올바른 커뮤니티 태그를 확인하려면 AWS를 참조하세요. 라우팅 정책 및 BGP 커뮤니티 AWS Direct Connect 사용 설명서 섹션을 참조하세요. 고객은 이러한 필터링 기술을 모두 사용하여 지역 Genesys Cloud CIDR을 자동으로 수락할 수 있습니다.

AWS Direct Connect 라우팅 및 필터링에 대한 자세한 내용은 AWS를 참조하십시오. 라우팅 정책 및 BGP 커뮤니티.

직접 연결 예

이 예에서는 Direct Connect 회로가 us-east-1로 종료되고 AWS가 us-east-1 지역 외부에 169.150.106.0/24의 Genesys 접두사를 광고하고 us-east-1 지역 외부에 169.150.107.0/24를 광고한다고 가정합니다. 서쪽-2 지역. Direct Connect 고객은 us-east-1 회로에서 두 알림을 모두 수신합니다.

이러한 네트워크를 필터링하고 169.150.106.0/24 접두사를 선호하거나 수락하기 위해 고객은 접두사 목록 및 커뮤니티 태그를 사용합니다. 접두사 목록은 169.150.104.0/21을 허용하고 /32보다 작은 접두사를 포함해야 합니다. 커뮤니티 태그 일치는 7224:8100에 대한 것입니다.

이 경우 커뮤니티 태그는 AWS에서 제공하는 지역 경로 광고에 대한 고유 식별자입니다. AWS에서 설정한 커뮤니티 태그를 통해 고객은 경로를 지역, 대륙 또는 글로벌과 구별할 수 있습니다. 따라서 적용된 필터로 인해 us-east-1 접두사 169.150.106.0/24가 us-east-1의 직접 연결 회로에서 일치하게 됩니다. us-west-2 접두사인 169.150.107.0/24는 일치하지 않으며 삭제되거나 가장 선호되지 않는 경로로 설정될 수 있습니다.

FedRAMP 지역의 IP 주소 정보

FedRAMP Core 지역(미국 동부 2(오하이오))은 다음 CIDR 주소 범위를 사용합니다.

- 164.152.64.0/22

FedRAMP 지역에 대한 준비 상태 확인

FedRAMP 고객이 IP 주소의 CIDR 블록을 사용할 준비를 할 수 있도록 Genesys는 IP 주소의 CIDR 블록을 사용할 준비가 되었는지 또는 방화벽 설정을 추가로 조정해야 하는지 확인하는 두 가지 방법을 제공합니다.

- 액세스할 수 있습니다. Genesys Cloud WebRTC 진단 앱 네트워크 테스트 탭에 있는 자동화된 테스트를 실행합니다. For more information, see Troubleshooting in the About WebRTC article.

- 아래에 설명된 일련의 수동 테스트를 실행할 수 있습니다.

Genesys는 테스트에 사용할 수 있는 클라우드 플랫폼 네트워크 연결 진단 엔드포인트 세트를 제공합니다. 수동 테스트를 수행하기 위해 netcat 및 nmap과 같은 일반적으로 사용 가능한 네트워크 연결 도구를 사용할 수 있습니다.

FedRAMP 대상 FQDN에 대해 테스트를 실행합니다.

- netdiag.use2.us-gov-pure.cloud

이러한 테스트는 안내 목적으로만 제공되며 네트워크 및 방화벽 전문가를 대상으로 합니다.

| 대상 프로토콜/포트 | 샘플 테스트 명령 | 성공적인 응답 | 응답 찾기 |

|---|---|---|---|

| TCP/3478 |

(Genesys Cloud 클라이언트 애플리케이션과 동일한 네트워크에서 이 명령어 실행) |

특정 응답이 표시되지 않지만 성공적인 연결 핸드셰이크가 표시됩니다. | 연결 시간이 만료되었습니다. |

| UDP/3478 | nmap -sU -p 3478 --script stun-info netdiag.use2.us-gov-pure.cloud(이 명령을 실행하려면 nmap 버전 7.9 이상을 사용해야 합니다.) |

응답에는 외부 IP 주소를 나열하는 stun-info 섹션이 포함됩니다. 이 응답에는 다음이 포함됩니다. nmap 완료: #.##초에 1개의 IP 주소(1개의 호스트) 스캔 |

"호스트가 다운되었습니다"라는 응답을 받습니다. |

| udp/16384-65535 |

(Genesys Cloud 클라이언트 애플리케이션과 동일한 네트워크에서 이 명령을 실행하십시오.) |

응답에는 다음이 포함됩니다. 굿바이굿바이굿바이굿바이 (이 명령은 5개의 패킷을 전송하며 그 결과 5개의 "Goodbye" 응답이 발생합니다. 즉, 각 패킷당 하나씩입니다.) |

"안녕" 응답을 받지 못합니다. |

|

TCP/8061 (클라우드 미디어와 함께 하드웨어 전화를 사용하는 경우 이 테스트를 실행하십시오.) |

(하드웨어 전화가 연결된 동일한 네트워크에서 이 명령을 실행하십시오.) |

응답에는 다음이 포함됩니다. 안녕 |

"안녕" 응답을 받지 못합니다. |

FedRAMP 지역을 위한 Genesys Cloud 서비스

이 표의 정보를 사용하여 CIDR IP 주소 블록 추가의 영향을 받게 될 Genesys Cloud 서비스. 이 정보는 영향을 받는 각 서비스와 관련된 소스, 대상 주소 및 대상 전송 프로토콜/포트를 식별하는 데 도움이 됩니다.

|

서비스

|

소스

|

목적지 주소

|

목적지 운송 프로토콜/포트 |

설명

|

|---|---|---|---|---|

| 충격 | WebRTC 클라이언트 |

164.152.64.0/22 |

TCP/3478 UDP/3478 |

WebRTC 클라이언트의 공용 IP 주소를 식별합니다. |

| 미디어 | WebRTC 클라이언트 |

164.152.64.0/22 |

udp/16384-65535 | Genesys Cloud TURN 또는 미디어 서비스로 전송된 미디어. |

|

서비스

|

소스

|

목적지 주소

|

목적지 운송 프로토콜/포트 |

설명

|

|---|---|---|---|---|

| 신호 | 하드웨어 변경 |

164.152.64.0/22 |

TCP/8061 | 하드웨어 전화와 클라우드 플랫폼 SIP 서비스 간의 SIP 신호. |

| 미디어 | 하드웨어 변경 |

164.152.64.0/22 |

udp/16384-65535 | Genesys Cloud 미디어 서비스로 전송된 미디어. |

|

서비스

|

소스

|

목적지 주소

|

목적지 운송 프로토콜/포트 |

설명

|

|---|---|---|---|---|

| 미디어 | 고객의 이동통신사 또는 PBX 장치 |

164.152.64.0/22 |

udp/16384-65535 | Genesys Cloud 미디어 서비스로 전송된 미디어. |

|

서비스

|

소스

|

목적지 주소

|

목적지 운송 프로토콜/포트 |

설명

|

|---|---|---|---|---|

| 충격 | Genesys Cloud 통화 |

164.152.64.0/22 |

TCP/3478 UDP/3478 |

화면 녹화 및 화상 채팅 클라이언트의 공용 IP 주소를 식별합니다. |

| 미디어 | Genesys Cloud 통화 |

164.152.64.0/22 |

udp/16384-65535 | Genesys Cloud TURN 또는 미디어 서비스로 전송된 미디어. |

|

서비스

|

소스

|

목적지 주소

|

목적지 운송 프로토콜/포트 |

설명

|

|---|---|---|---|---|

| REST API | Genesys Cloud 공용 REST 및 알림 API의 소비자 |

164.152.64.0/224 |

TCP/443 | Genesys Cloud로 전송되는 REST API 호출. |

일반 AWS Direct Connect 정보

AWS는 공개적으로 그리고 Direct Connect 내에서 Genesys CIDR 블록을 광고합니다.

- Direct Connect 고객은 ~ 아니다 경로 필터링을 수행하면 추가로 변경할 사항이 없습니다. 그러나 Genesys에서는 Genesys CIDR 블록이 표시되는지 확인하기 위해 경로 테이블을 조회할 것을 권장합니다. 예를 들어 Genesys CIDR 블록에 /20 마스크가 있는 경우 AWS는 블록을 /21, /22, /23, /24 등으로 분할할 수 있습니다.

- 직접 연결 고객 누구입니까? 경로 필터링을 수행하려면 Genesys CIDR 블록이 허용되어야 합니다. 예를 들어 Genesys CIDR 블록에 /20 마스크가 있는 경우 AWS는 블록을 /21, /22, /23, /24 등으로 분할할 수 있습니다.

- 지역별 Genesys Cloud CIDR을 필터링해야 하는 Direct Connect 고객은 접두사 목록과 커뮤니티 태그를 사용해야 합니다. /20 마스크의 접두사 목록은 /20과 /32보다 작은 모든 접두사를 허용해야 하며 /21 마스크의 접두사 목록은 /21과 /32보다 작은 모든 것을 허용해야 합니다. 리전별 접두사에 대해 AWS에서 설정한 커뮤니티 태그는 7224:8100입니다. 올바른 커뮤니티 태그를 확인하려면 AWS를 참조하세요. 라우팅 정책 및 BGP 커뮤니티 AWS Direct Connect 사용 설명서 섹션을 참조하세요. 고객은 이러한 필터링 기술을 모두 사용하여 지역 Genesys Cloud CIDR을 자동으로 수락할 수 있습니다.

AWS Direct Connect 라우팅 및 필터링에 대한 자세한 내용은 AWS를 참조하십시오. 라우팅 정책 및 BGP 커뮤니티.

직접 연결 예

이 예에서는 Direct Connect 회로가 us-east-1로 종료되고 AWS가 us-east-1 지역 외부에 169.150.106.0/24의 Genesys 접두사를 광고하고 us-east-1 지역 외부에 169.150.107.0/24를 광고한다고 가정합니다. 서쪽-2 지역. Direct Connect 고객은 us-east-1 회로에서 두 알림을 모두 수신합니다.

이러한 네트워크를 필터링하고 169.150.106.0/24 접두사를 선호하거나 수락하기 위해 고객은 접두사 목록 및 커뮤니티 태그를 사용합니다. 접두사 목록은 169.150.104.0/21을 허용하고 /32보다 작은 접두사를 포함해야 합니다. 커뮤니티 태그 일치는 7224:8100에 대한 것입니다.

이 경우 커뮤니티 태그는 AWS에서 제공하는 지역 경로 광고에 대한 고유 식별자입니다. AWS에서 설정한 커뮤니티 태그를 통해 고객은 경로를 지역, 대륙 또는 글로벌과 구별할 수 있습니다. 따라서 적용된 필터로 인해 us-east-1 접두사 169.150.106.0/24가 us-east-1의 직접 연결 회로에서 일치하게 됩니다. us-west-2 접두사인 169.150.107.0/24는 일치하지 않으며 삭제되거나 가장 선호되지 않는 경로로 설정될 수 있습니다.

| 수정된 날짜 (YYYY-MM-DD) |

개정 |

|---|---|

| 2025-05-19 | 이제 모든 GenesysCloud 지역에서 CIDR 업데이트 작업이 완료되었습니다. |

| 2024-08-26 | FedRAMP용 CIDR이 출시되었습니다. 곧 출시 플래그가 제거되었습니다. |

| 2024-05-27 | 상업용 및 FedRAMP CIDR 정보를 분리하기 위해 문서의 레이아웃을 변경했습니다. 다음 출시 예정 공지를 추가했습니다.

자세한 내용은 |

| 2024-02-14 | AWS Direct Connect 및 라우팅 관련 정보 섹션의 콘텐츠를 업데이트했습니다. |

| 2023-12-06 | 새로운 지역을 추가했습니다: 아시아 태평양(오사카), EU(취리히), 중동(UAE) 및 아시아 태평양(싱가포르) |

| 2023-11-01 | 167.234.48.0/20 CIDR 블록에 대한 출시 예정 플래그가 제거되었습니다. |

| 2023-09-20 | Coming Soon 플래그와 함께 새로운 167.234.48.0/20 CIDR 블록을 목록에 추가했습니다. |

| 2023-02-15 |

|

| 2022-12-14 | AWS Direct Connect 및 라우팅 특정 정보 섹션에 Direct Connect 예제를 추가했습니다. |

| 2022-12-07 |

|

| 2022-10-19 | 해당되는 경우 CIDR IP 주소 확장에 대한 전체 문서에 세부 정보를 추가했습니다. 이 확장에는 일반적으로 사용 가능한 Core 및 Satellite 지역과 FedRAMP 지역(US-East 2(오하이오))에 대한 추가 CIDR IP 주소 범위가 포함됩니다. |

| 2022-07-27 | 남미(상파울루)가 핵심 지역으로 승격되었습니다. |

| 2022-03-23 | 미국 동부 2(오하이오) 지역 추가 |

| 2021-09-01 | AWS 리전 테이블에 범례 추가됨 아프리카 추가(케이프타운) / af-south-1 위성 지역 |

| 2021-03-31 | 아시아 태평양 남부(뭄바이) / ap-south-1이 핵심 지역으로 승격되었습니다. |

| 2021-03-10 | 새 CIDR 블록을 지원하는 AWS 리전을 정의하는 표를 추가했습니다. |

| 2021-02-24 |

|

| 2021-01-27 |

|

| 2020-11-25 | 영향을 받는 Genesys Cloud 서비스에 대한 세부 정보를 추가하도록 문서를 수정했습니다. |

| 2020-11-04 | 리소스 센터에 기사를 추가했습니다. |